Новости

Фахівці ESET встановили джерело епідемії трояна-шифратора Win32 / Diskcoder.C Trojan (Petya.С). Зловмисники скомпрометували бухгалтерське програмне забезпечення MEDoc, широко поширене в українських компаніях, включаючи фінансові організації. Деякі корпоративні користувачі встановили троянізірованное оновлення MEDoc, поклавши початок атаки, що охопила країни Європи, Азії та Америки.

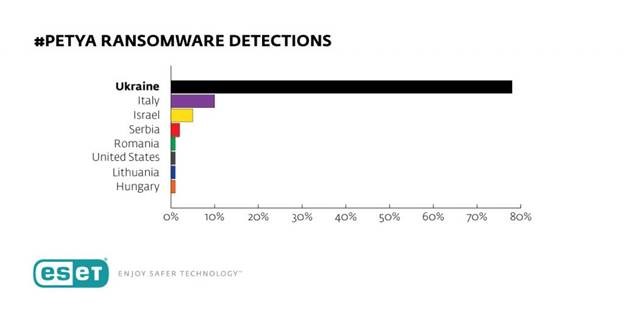

За даними системи телеметрії ESET, більшість спрацьовувань антивірусних продуктів ESET NOD32 довелося на Україну, Італію і Ізраїль.

Шкідлива програма є новою модифікацією сімейства Petya. Антивірусні продукти ESET детектируют її як Win32 / Diskcoder.C Trojan. Якщо Win32 / Diskcoder.C Trojan успішно інфікує головний завантажувальний запис (MBR - Master Boot Record), він зашифрує весь жорсткий диск. В іншому випадку, програма шифрує всі файли (як Mischa ).

Шифратор поширюється за допомогою SMB-експлойта EternalBlue , Який раніше став причиною масового характеру епідемії WannaCry. Подальше поширення всередині локальної мережі здійснюється через PsExec. Це поєднання обумовлює стрімке поширення шкідливої програми.

Для зараження корпоративної мережі досить одного вразливого комп'ютера, на якому не встановлені оновлення безпеки. З його допомогою шкідлива програма потрапить в мережу, отримає права адміністратора і пошириться на інші пристрої.

Продукти ESET детектируют Win32 / Diskcoder.C Trojan, починаючи з 14:30 за московським часом, а також захищають на мережевому рівні від експлойт-атак з використанням EternalBlue.

Рекомендації для користувачів:

- Переконайтеся, що всі вузли мережі захищені комплексним антивірусним ПЗ, яке оновлено до останньої версії і підтримує сучасні технології виявлення.

- Встановіть всі актуальні оновлення безпеки Microsoft Windows. Це можна зробити по прямій засланні .

- За необхідності перевірте робочі станції на предмет захищеності від експлойт-атак з EternalBlue. Безкоштовна утиліта ESET для перевірки доступна по засланні .

- При підозрі на зараження відключіть інфіковані робочі станції від корпоративної мережі і зверніться до служби технічної підтримки вашого антивірусного вендора.

- Якщо зараження відбулося, не рекомендуємо платити викуп зловмисникам. Поштова адреса зловмисників був заблокований, ви не зможете отримати ключ для розшифровки навіть якщо оплата буде проведена.

- Домашні користувачі ESET. встановити оновлення антивірусного продукту. ESET NOD32 детектирует нову модифікацію Petya.C починаючи з 14:30 за московським часом 27 червня.

- Корпоративні користувачі ESET. Надіслати поновлення на всі робочі станції або встановити оновлення .