Новости

- Спам: особливості кварталу Спам з ботнету Necurs

- Шкідливі листи з запаролений архівом

- Спам через легальні сервіси

- Свята в спам

- Сплеск B2B-спаму

- Статистика

- Країни - джерела спаму

- Розміри спамових листів

- Шкідливі вкладення: сімейства шкідливих програм

- Країни - мішені шкідливих розсилок

- фішинг

- Географія атак

- Організації - мішені атак

- ТОР 3 атакованих організацій

- Гарячі теми кварталу

- Онлайн-магазини

- Заробіток на боротьбі з фішингом

- Висновок

Спам: особливості кварталу Спам з ботнету Necurs

раніше ми писали про різке зростання спаму з шкідливими вкладеннями, переважно з троянцями-шифрувальник. За більшу частину цього спаму відповідав ботнет Necurs, який і на даний момент вважається найбільшим в світі спам-ботнетом. Однак наприкінці грудня 2016 року цю мережу практично затихла, і, як показала практика, це не було перервою на новорічні свята. Кількість спаму з цього ботнету залишалося на вкрай низькому рівні практично весь перший квартал 2017 року.

Чому ж спам припинився? Відомо, що бот-мережу активна, боти чекають команди. Можливо, злочинці злякалися піднятою галасу навколо шифрувальників і вирішили тимчасово призупинити масовані розсилки.

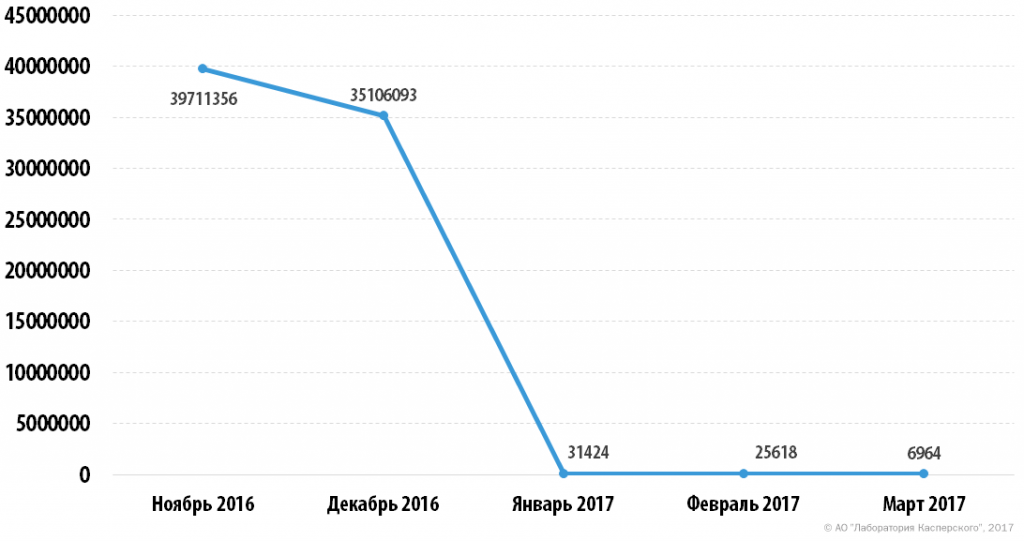

Тим не менш, ми продовжуємо фіксувати шкідливі розсилки імовірно з ботнету Necurs, проте їх обсяг складає долі відсотка від обсягів грудня:

Кількість шкідливих листів, що потрапили в наші пастки, імовірно розсилаються ботнетом Necurs

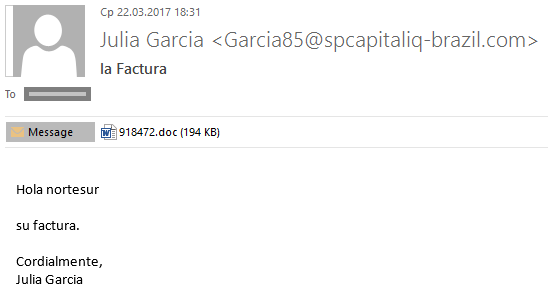

Листи, як і раніше, найчастіше були підроблені під різні рахунки та інші офіційні папери:

У доданому файлі з листа вище знаходився документ MSWord з макросом, довантажувати на комп'ютер-жертву програму-шифрувальник сімейства Rack (детектується як Trojan.NSIS.Sod.jov)

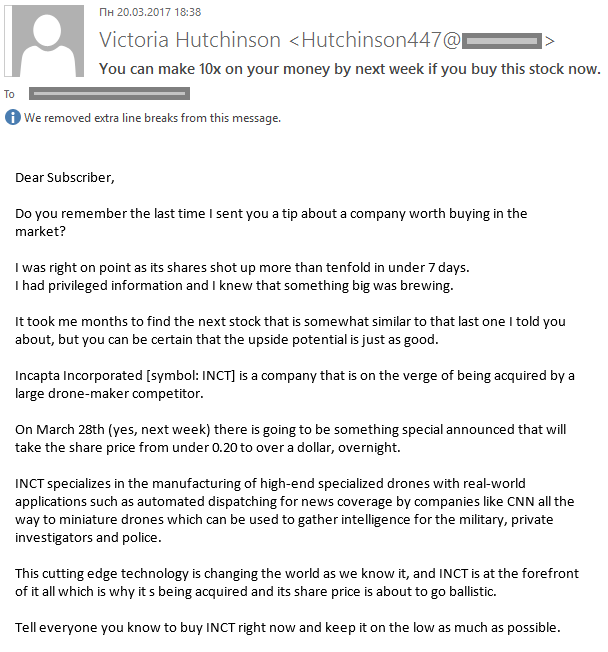

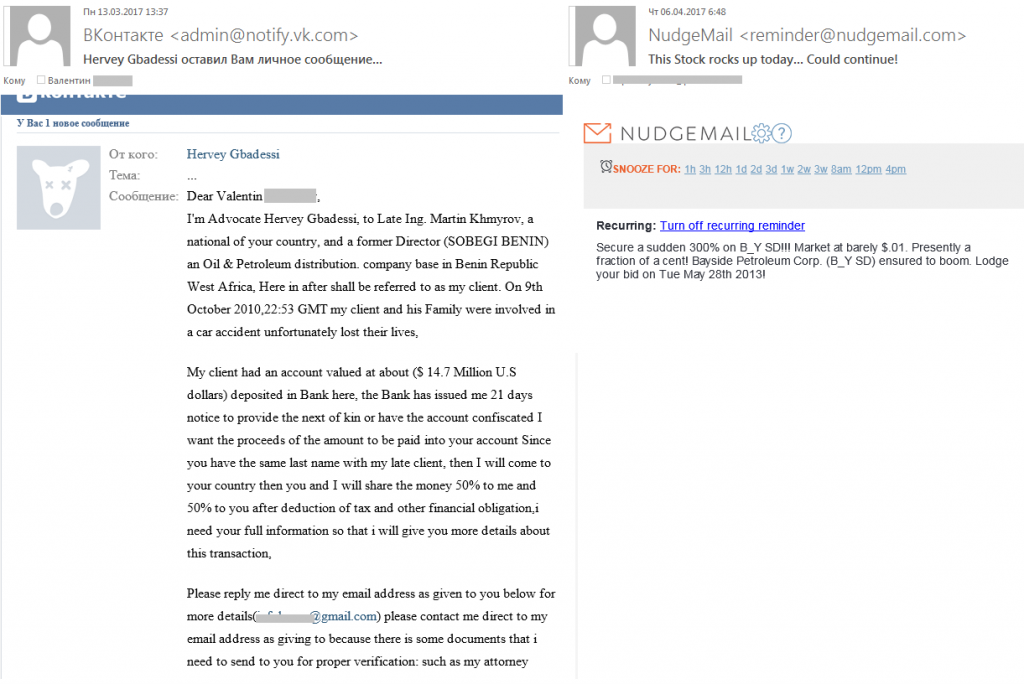

Крім шкідливих розсилок з ботнету була помічена розсилка про накачування і скидання акцій:

Розсилки цієї тематики, як правило, йдуть в дуже великих обсягах дуже короткий час. Це пов'язано з тим, що шахраям треба встигнути «накачати» і збути акції (т.зв. pump and dump) досить швидко, поки їх махінації не були виявлені на біржі. Подібне біржове шахрайство переслідується за законом, тому злочинці намагаються провернути операцію в термін до двох днів. Для такої мети як раз підходить ботнет Necurs через великої потужності - дослідники оцінюють його нинішній розмір більш ніж в 200 000 спамерських пошукових роботів.

Чи означає таке різке падіння обсягів шкідливого спаму з шифрувальником, що цей тип розсилок пережив свій пік і тепер сходить нанівець? На жаль, це не зовсім так.

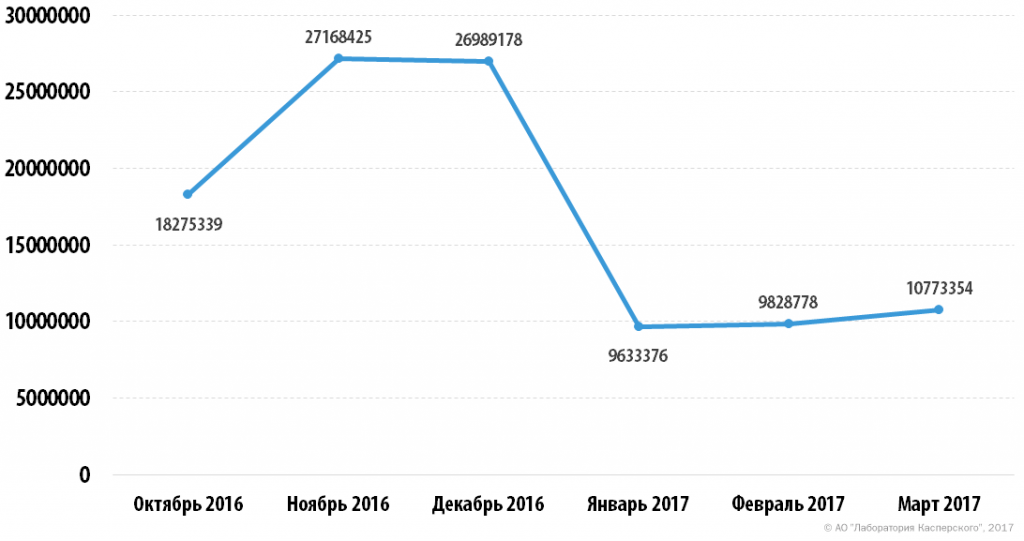

Загальний обсяг детектіруемих в пошті шкідливих програм зменшився в порівнянні з попереднім кварталом, але не так драматично - в 2,4 рази.

Кількість спрацьовувань поштового компонента антивіруса у клієнтів «Лабораторії Касперського», Q4 2016 і Q1 2017

Шкідливі розсилки як і раніше йдуть, і хоча їх обсяг знизився, злочинці використовують різні прийоми, щоб обдурити як захисні рішення, так і користувачів.

Шкідливі листи з запаролений архівом

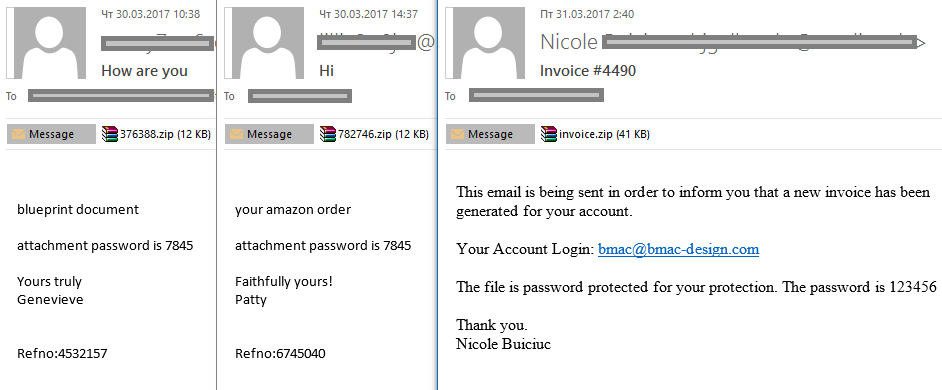

У першому кварталі ми спостерігали тенденцію до ускладнення детектив шкідливих листів шляхом упаковки розсилається зловреда в захищений паролем архів.

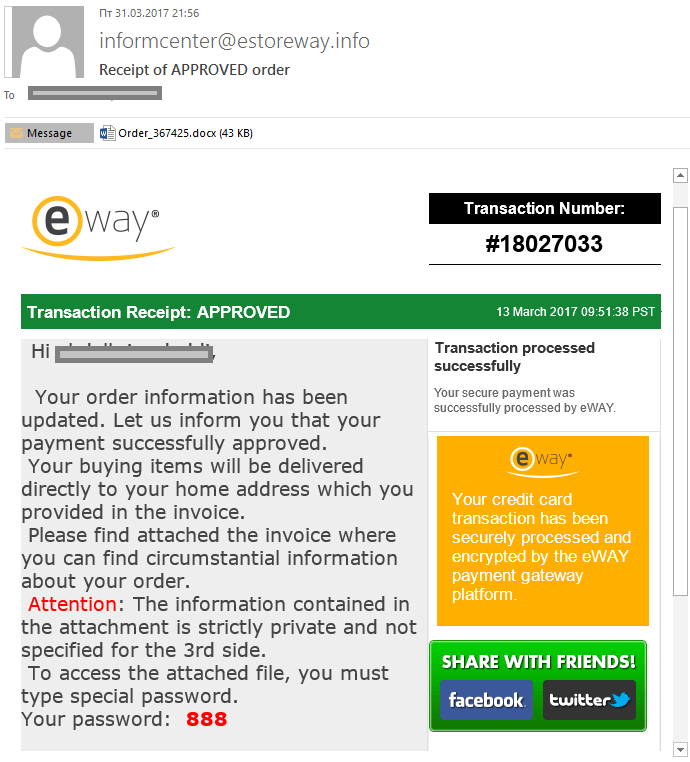

Спровокувати потенційну жертву на відкриття архіву намагалися класичними прийомами: підробляли листи під повідомлення про замовлення від великих магазинів, під різні рахунки, перекази і резюме, обіцяли користувачеві великі гроші.

У вкладених архівах, як правило, перебували офісні документи, що містять макроси, або скрипти Javascript. При запуску такі файли завантажували на комп'ютер користувача інші шкідливі програми. Що цікаво, після зниження активності ботнету Necurs шкідлива «корисне навантаження», поширювана через спам, стала абсолютно різноманітної. Зловмисники розсилали як програми-вимагачі, так і різні програми-шпигуни, бекдори і нову модифікацію сумнозвісного троянця Zeus.

У вкладеннях в прикладах вище - документи Microsoft Word, що містять макроси, які завантажують з onion-доменів в різних зонах кілька різних модифікацій троянця-шифрувальника сімейства Cerber. Зловредів вибірково шифрує дані на комп'ютері користувача і вимагає викуп через сайт в мережі Tor.

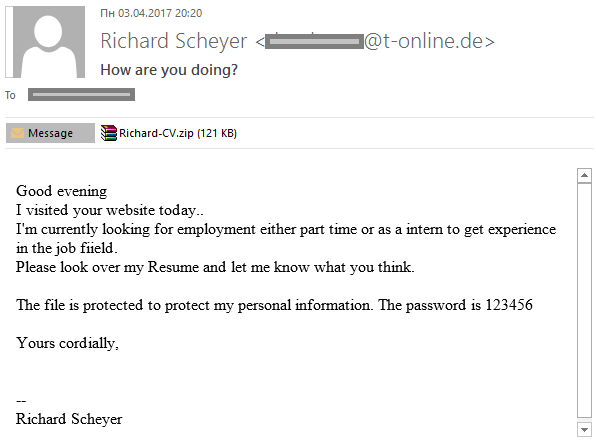

В архіві листи знаходиться файл Richard-CV.doc з макросом, який викачує з домену onion.nu представників сімейства троянців-шпигунів Fareit, які збирають конфіденційну інформацію про користувача і відправляють її на віддалений сервер.

Це ще один випадок з завантажуваних троянцем-шпигуном, на цей раз з сімейства Pinch. Зловредів збирає паролі, адреси електронної пошти, інформацію про конфігурацію системи, налаштування реєстру. Крім іншого, збирається інформація з сервісів миттєвих повідомлень і поштових клієнтів. Отримані дані шифруються і відправляються зловмисникам поштою. Згідно з нашими даними, отриманим з KSN, найбільше програма поширена на території Росії, Індії та Ірану.

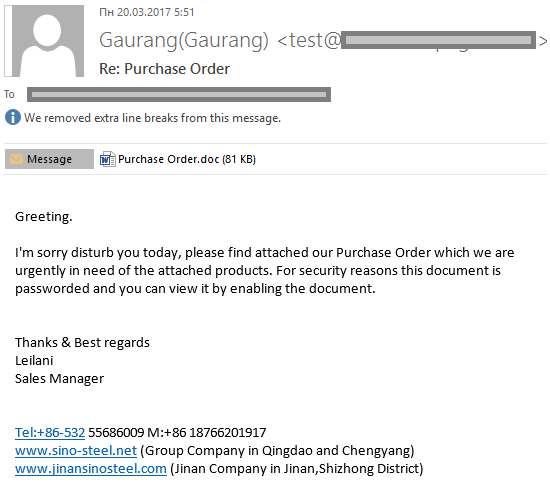

Цікаво відзначити, що розсилка подібних програм-шпигунів була підроблена під ділову переписку. При цьому листи розсилалися від імені існуючих різних компаній малого і середнього бізнесу, з усіма підписами і контактами, а не від імені абстрактних організацій.

В даному прикладі, на відміну від інших, немає запаролений архіву. Згадка про необхідність введення пароля - просто виверт: від користувача хочуть, щоб він активував відключені за замовчуванням макроси Microsoft Word, і шкідливий сценарій зміг працювати.

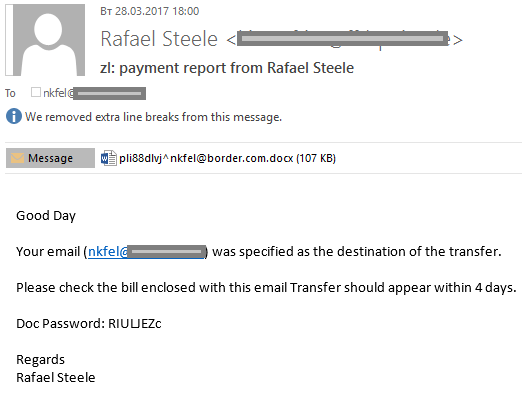

Вміст листа з цього прикладу: захищений паролем документ, який містить скрипт на Visual Basic, що викачує на комп'ютер-жертву бот Andromeda. Останній з'єднується з командним центром і очікує команд від зловмисників. Функціональність його дуже широка, до того ж він може завантажувати на комп'ютер користувача інші шкідливі програми.

У цьому листі, замаскованому під повідомлення магазина, міститься шкідливий скрипт. Після введення пароля та запуску шкідливого вмісту, в каталозі% TEMP% створюється файл Receipt_320124.lnk. Він в свою чергу завантажує на комп'ютер троянець-Банкер сімейства Sphinx, що є модифікацією старішого і відомого Zeus.

Як ми бачимо, дуже різні розсилки зі шкідливими вкладеннями тепер містять файли, упаковані в запаролений архів. Швидше за все, ця тенденція збережеться і далі: захищений паролем документ може виглядати в очах користувача навіть більш довірчим, а для захисного рішення є проблемою.

Спам через легальні сервіси

Сучасні віртуальні майданчики для спілкування (месенджери, соціальні мережі) також активно використовуються спамерами для поширення рекламних та шахрайських пропозицій. У соціальних мережах зловмисники спеціально реєструють аккаунти для розсилки спаму, а для додання своїх повідомлень достовірності використовують ті ж прийоми, що і в разі традиційних розсилок (наприклад, особисті дані в акаунті і надісланому листі одні й ті ж). У поштовому трафіку і соціальних мережах може розсилатися один і той же спам, наприклад, «нігерійські» листи, пропозиції про заробіток і ін. Повідомлення про отримання повідомлень зазвичай приходять на електронну пошту одержувача, і в цьому випадку технічні заголовки у листи будуть легітимними, детектувати спам можна тільки по контенту повідомлення. Спаму, що розсилається за допомогою електронної пошти безпосередньо, можна виявити і за технічними заголовкам. Виявлення таких листів не є складним завданням для спам-фільтрів, на відміну від повідомлень, відправлених через легальні сервіси, особливо якщо адреса такого сервісу доданий у одержувача в список довірених.

Сучасні поштові спам-фільтри ефективно справляються із завданням детектування спаму, який розсилається традиційним способом, тому спамери змушені шукати нові методи обходу фільтрів.

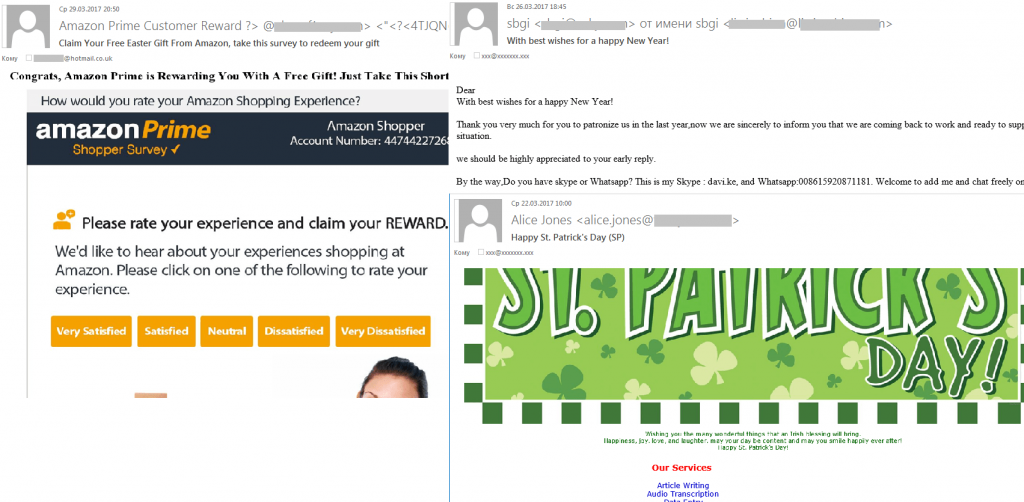

Свята в спам

У першому кварталі святковий спам був присвячений Новому році, Дню святого Патріка, Великодня і Дня святого Валентина. Компанії малого та середнього бізнесу рекламували свої послуги і товари, пропонували святкові знижки. Пропозиції від китайських фабрик були приурочені до китайського нового року, який відзначався в середині лютого.

Спамери також розсилали численні пропозиції пройти опитування і отримати купони або подарункові карти великих інтернет-магазинів, розраховуючи зібрати персональну інформацію і контакти одержувачів.

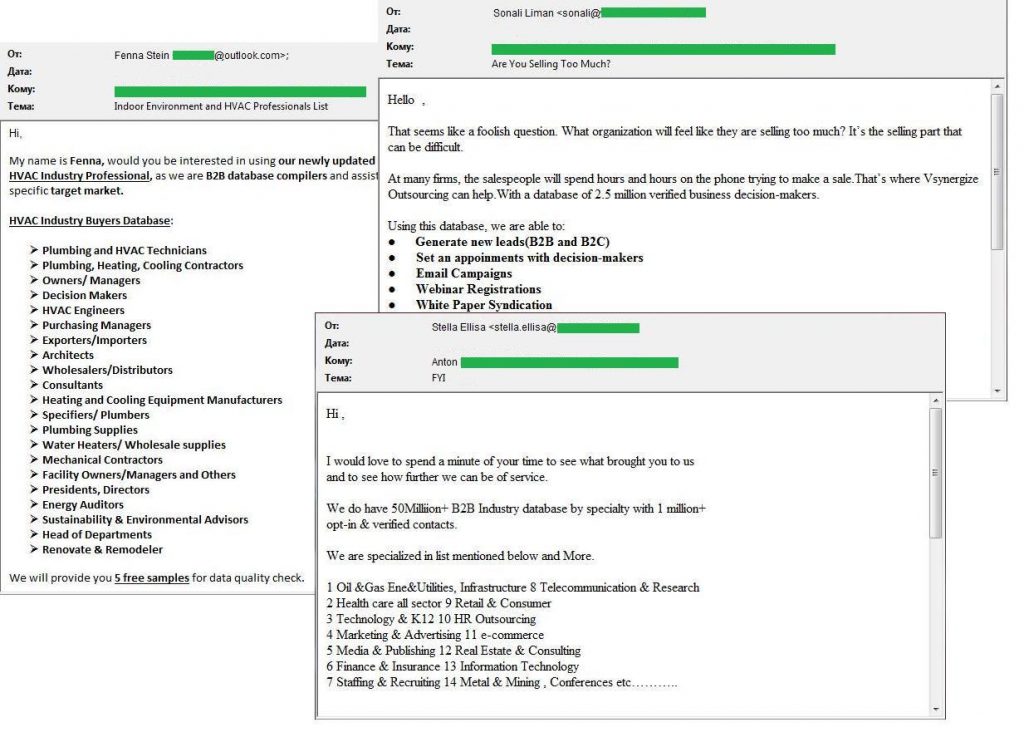

Сплеск B2B-спаму

У минулому кварталі ми також зафіксували велику кількість розсилок з пропозиціями придбати таргінг бази даних компаній по галузям. Цей вид спаму продовжує залишатися популярним серед спамерів і націлений, головним чином, на компанії або окремих великих представників бізнесу, а не на рядових користувачів. Тому розсилаються такі повідомлення, в основному, за списком контактів та адрес фірм з конкретного сегмента бізнесу, отриманого, як правило, таким же способом - за допомогою спаму.

Пропозиції розсилаються від імені фірм або їх представників, але нерідко носять і повністю знеособлений характер.

В наявності у спамерів бази даних компаній з будь-якого сегменту бізнесу, а також контакти учасників великих виставок, семінарів, форумів та інших заходів. Щоб зацікавити одержувачів, спамери часто пропонують вислати кілька безкоштовних контактів зі своїх збірок.

Статистика

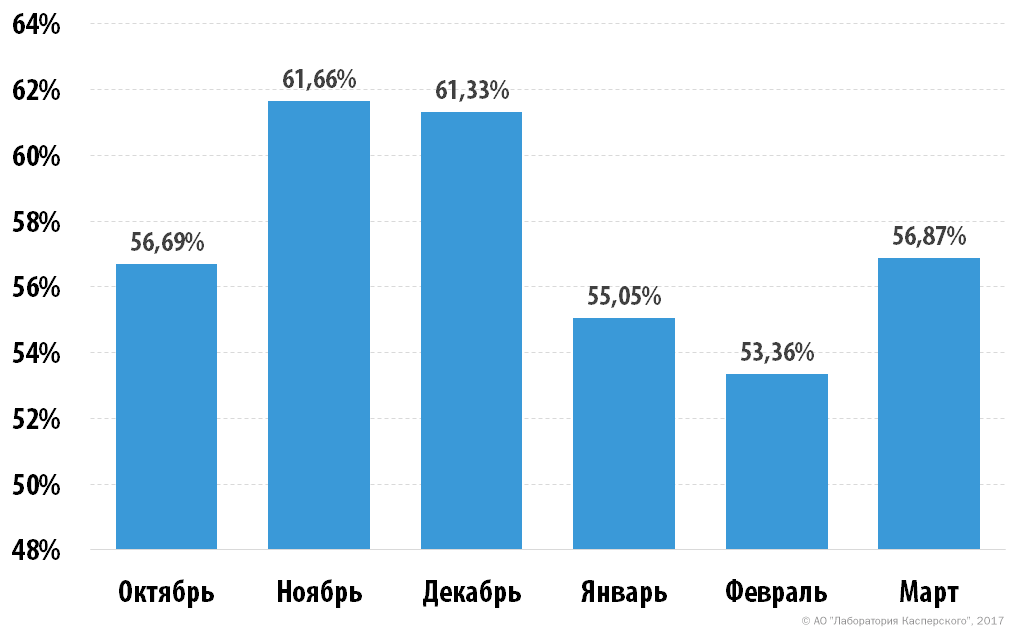

Частка спаму в поштовому трафіку

Частка спаму в світовому поштовому трафіку, Q4 2016 і Q1 2017

За підсумками перших трьох місяців 2017 року світовому поштовому трафіку спостерігається зниження загальної частки спаму в порівнянні з останнім кварталом 2016 року. У січні вона опустилася до 55,05%, а в лютому цей показник був ще менше - 53,4%. Втім, вже в березні рівень спаму показав тенденцію до зростання, піднявшись до 56,9%. В результаті середня частка спаму в світовому поштовому трафіку за перший квартал 2017 року склала 55,9%. Зниження частки спаму може бути обумовлено тимчасовим затишшям ботнету Necurs.

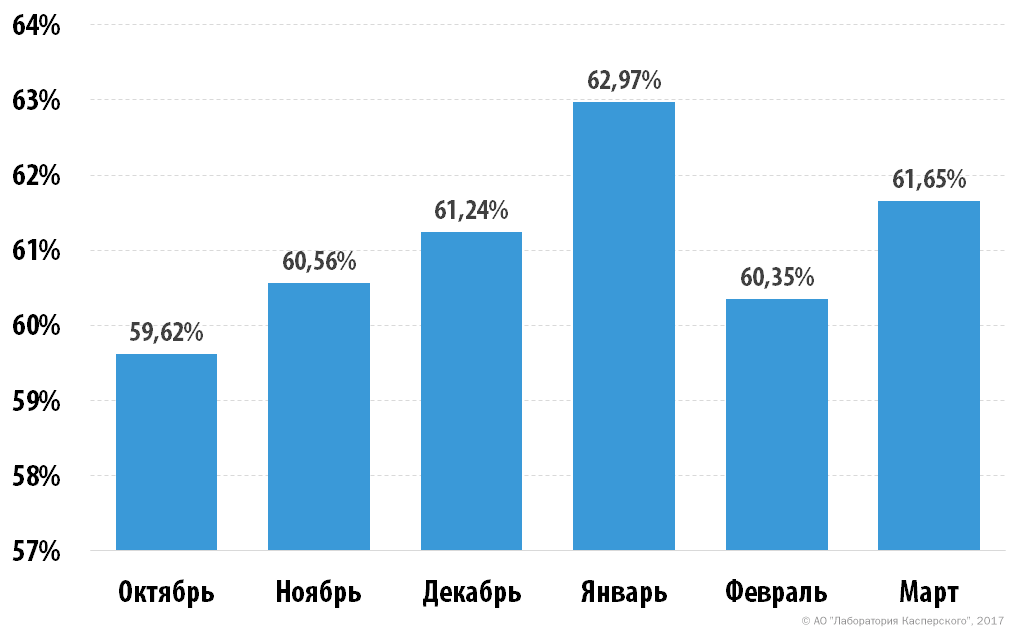

Частка спаму в російському поштовому трафіку, Q4 2016 і Q1 2017

Ситуація зі спамом в російському сегменті інтернету дещо відрізнялася від загальносвітової. У січні 2017 року частка небажаної кореспонденції зросла майже до 63% і трималася в діапазоні 60-63% до кінця кварталу. У лютому, як і в випадку з світовому трафіком, стався спад до 60,35% з подальшим підйомом до 61,65% в березні. Середня частка спаму в російському поштовому трафіку за перший квартал 2017 року склала 61,66%.

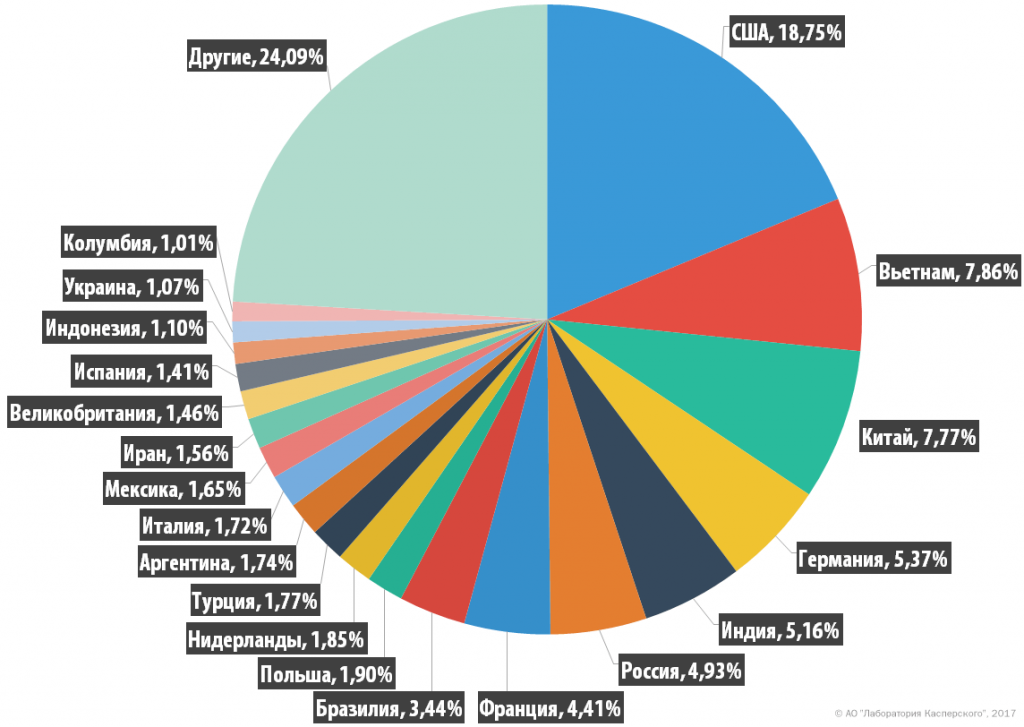

Країни - джерела спаму

Країни - джерела спаму в світі, Q1 2017

За підсумками першого кварталу 2017 року США зберегли за собою лідируючу позицію за кількістю виходить з країни спаму - частка країни склала 18,75%. Другу і третю позиції з помітним відривом від лідера, але практично рівними показниками, зайняли представники Азіатсько-Тихоокеанського регіону - В'єтнам (7,86%) і Китай (7,77%). На четвертому місці розташувалася Німеччина (5,37%), а замикає п'ятірку Індія (5,16%).

В першу десятку також увійшли Росія з показником 4,93%, Франція (4,41%), Бразилія (3,44%), Польща (1,90%) і Нідерланди (1,85%).

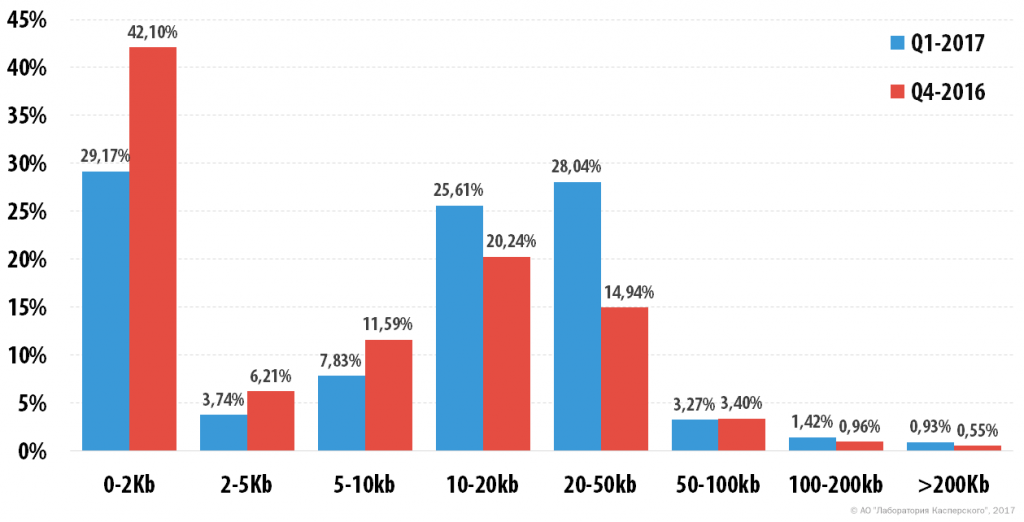

Розміри спамових листів

Розміри спамових листів, Q4 2016 і Q1 2017

За підсумками першого кварталу 2017 року частка дуже маленьких листів (до 2 Кбайт) в спам значно зменшилася і склала в середньому 29,17%, що на 12,93 п.п. менше, ніж в четвертому кварталі 2016 року. Частки листів розміром від 2 до 5 Кбайт (3,74%) і від 5 до 10 Кбайт (7,83%) також продовжують зменшуватися.

Частки від 10 до 20 (25,61%) і від 20 до 50 (28,04%), навпаки, збільшилися. Намічена за підсумками минулого року загальна тенденція до зменшення кількості листів дуже маленького розміру і до збільшення листів середнього розміру зберігається.

Шкідливі вкладення: сімейства шкідливих програм

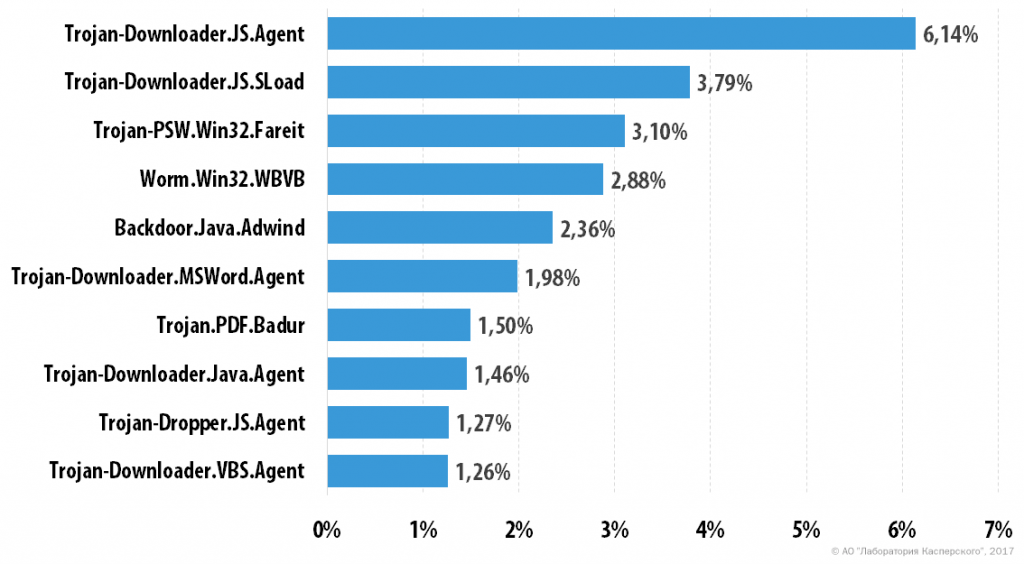

ТОР 10 шкідливих сімейств

За підсумками першого кварталу 2017 року найбільш поширеним в пошті сімейством шкідливих програм залишається Trojan-Downloader.JS.Agent (6,14%). Далі слід Trojan-Downloader.JS.SLoad (3,79%). На третьому місці сімейство Trojan-PSW.Win32.Fareit (3,10%).

TOP 10 сімейств шкідливих програм, Q1 2017

П'яте місце в нашому ТОР 10 займає сімейство Backdoor.Java.Adwind (2,36%). Це багатоплатформовий мультифункціональний бекдор, написаний на мові Java і продається в даркнета в форматі «зловредів як послуга» (malware as a service, MaaS). Відомий також під іменами AlienSpy, Frutas, Unrecom, Sockrat, JSocket, jRat. Як правило, поширюється по електронній пошті у вигляді JAR-вкладень.

Серед новачків списку також відзначимо сімейство Trojan-Dropper.JS.Agent (1,27%), що розташувалося на дев'ятій позиції. Це JS-скрипт, який містить в собі шкідливе ПО, яке він встановлює на комп'ютер і запускає.

Замикає список сімейство Trojan-Downloader.VBS.Agent (1,26%).

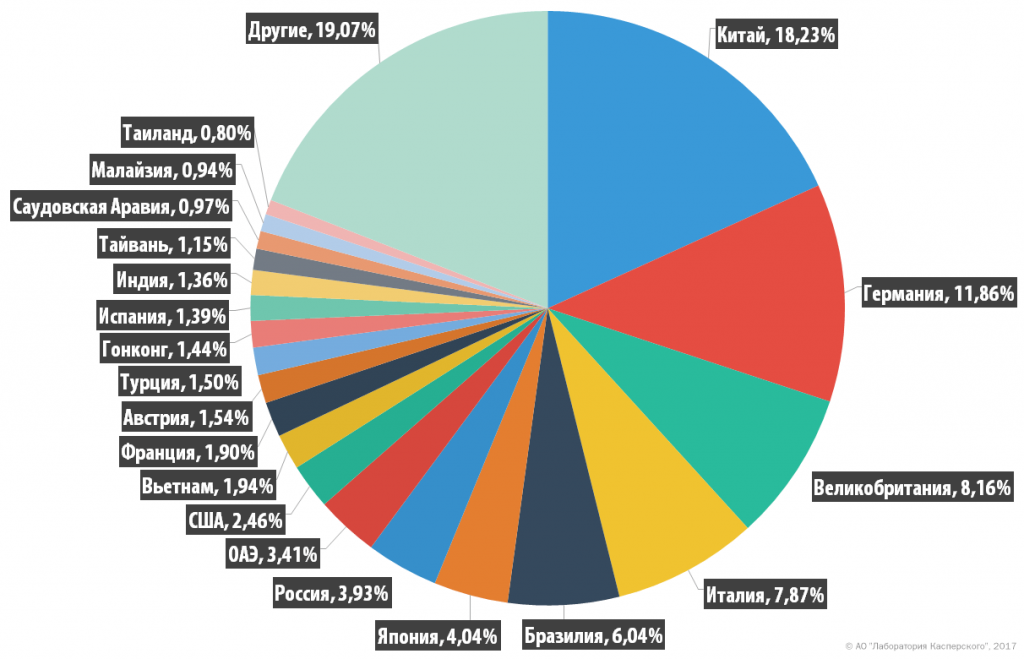

Країни - мішені шкідливих розсилок

Розподіл спрацьовувань поштового антивірусу по країнах, Q1 2017

У першому кварталі 2017 року найбільша частка спрацьовувань поштового антивірусу була зафіксована в Китаї (18,23%). На другому місці лідер минулого року - Німеччина (11,86%). Замикає трійку лідерів Великобританія (8,16%).

Далі йдуть Італія (7,87%), Бразилія (6,04%) і Японія (4,04%). Росія займає сьому позицію з показником 3,93%. США - на дев'ятому місці з показником 2,46%. Замикає першу десятку В'єтнам (1,94%).

фішинг

У першому кварталі 2017 року з допомогою системи «Антифішинг» попереджено 51 321 809 спроб переходу користувача на фішингові сторінки. Всього за квартал фішерами було атаковано 9,31% користувачів продуктів «Лабораторії Касперського» в світі.

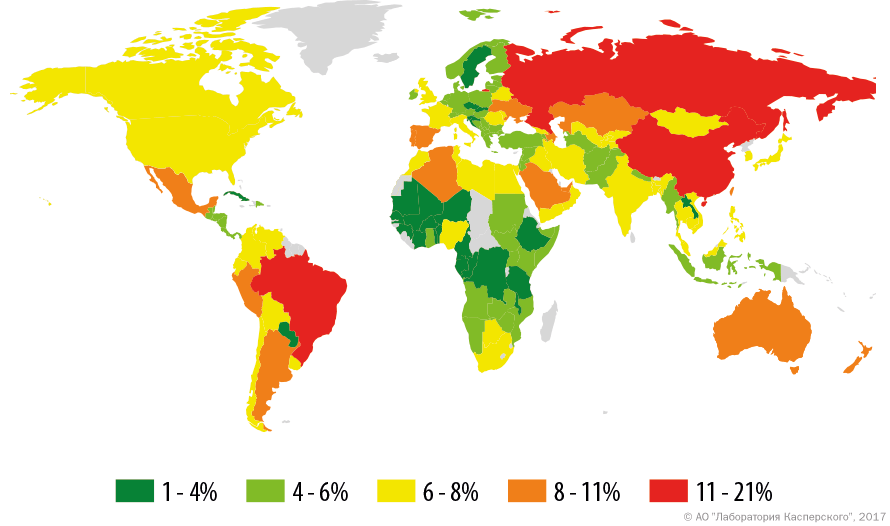

Географія атак

Країною з набольшей часткою атакованих фішерами користувачів, як і в попередніх кварталах, залишається Китай (20,88%), його частка знизилася на 1,67 п.п.

Географія фішингових атак *, перший квартал 2017 року

* Відсоток користувачів, на комп'ютерах яких спрацювала система «Антифішинг», від усіх користувачів продуктів «Лабораторії Касперського» в країні.

Друге місце, втративши 0,8 п.п. в порівнянні з попереднім звітним періодом, зайняла Бразилія (19,16%), а Макао (11,94%) посіла третє місце, додавши 0,91 п.п. Росія не увійшла до першої трійки і виявилася на четвертому місці (11,29%, +0,73 п.п.), а замикає першу п'ятірку Австралія (10,73%, -0,37п.п.).

TOP 10 країн за часткою атакованих користувачів

Країна% Китай 20,87% Бразилія 19,16% Макао 11,94% Росія 11,29% Австралія 10,73% Аргентина 10,42% Нова Зеландія 10,18% Катар 9,87% Казахстан 9,61% Тайвань 9 , 27%

За межами ТОР 5 залишилися Аргентина (10,42%, +1.78 п.п.), Нова Зеландія (10.18%), Катар (9.87%) Казахстан (9.61%) і Тайвань (9.27%).

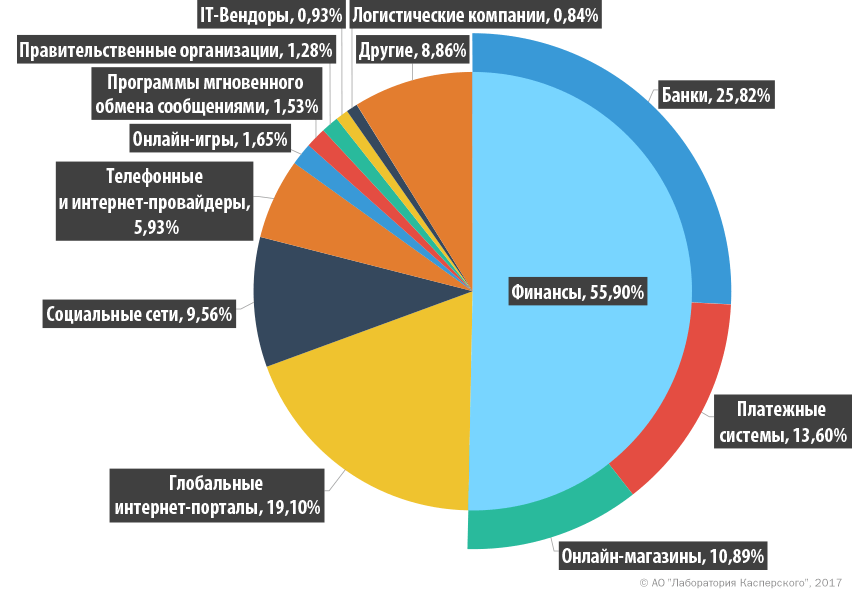

Організації - мішені атак

Рейтинг категорій, атакованих фішерами організацій

Рейтинг категорій атакованих фішерами організацій грунтується на спрацьовування евристичного компонента системи «Антифішинг» на комп'ютерах користувачів. Цей компонент детектирует сторінки з фішингових контентом, на які користувач намагався пройти по посиланнях в листі або в інтернеті, якщо посилання на ці сторінки ще відсутні в базах «Лабораторії Касперського». При цьому неважливо, яким чином відбувається цей перехід: в результаті натискання на посилання в фішинговому листі, в повідомленні в соціальній мережі або в результаті дії шкідливої програми. В результаті спрацьовування компонента користувач бачить в браузері застережливий банер про можливу загрозу.

У першому кварталі 2017 року понад половини спрацьовувань системи «Антифішинг» відбулися через фішингових сторінок із згадкою брендів, що належать до категорії «Банки» (25,82%, -0,53 п.п.), «Платіжні системи» (13 , 6%, +2,23 п.п.) і «Онлайн-магазини» (10,89%, +0,48 п.п.). Всього на частку категорії «Фінанси» довелося трохи більше 50% фішингових атак.

Розподіл організацій, атакованих фішерами, за категоріями, перший квартал 2017 року

Також в першому кварталі фішери частіше за інших атакували організації категорії «Глобальні інтернет портали» (19,1%), проте їх частка зменшилася на 5,25 п.п. в порівнянні з попереднім кварталом. Частки категорій «Соціальні мережі» (9,56%) і «Телекомунікаційні компанії» (5,93%) також зменшилися, але незначно - на 0,32 п.п. і 0,83 п.п. відповідно. Категорія «Онлайн ігри» в першому кварталі зайняла 1,65%, а «Сервіси миттєвих повідомлень» - 1,53%.

ТОР 3 атакованих організацій

Найчастіше масовим атакам фішерів піддаються популярні бренди: більше половини спрацьовувань системи «Антифішинг» відбувається на фішингових сторінках, зі згадуванням всього п'ятнадцяти брендів.

ТОР 3 вже другий квартал залишається незмінним. У першому кварталі компанія Yahoo! знову стала лідером за часткою згадки бренду на фішингових сторінках (7,57%), її частка зменшилася на 1,16 п.п. Другу позицію займає Facebook (7,24%) як і в четвертому кварталі 2016 року, але втратив 0,13 п.п. Microsoft (5,39%) на третій позиції, мінус 0,83 п.п.

Організація% спрацьовуваньYahoo! 7,57 Facebook 7,24 Microsoft Corporation 5,39

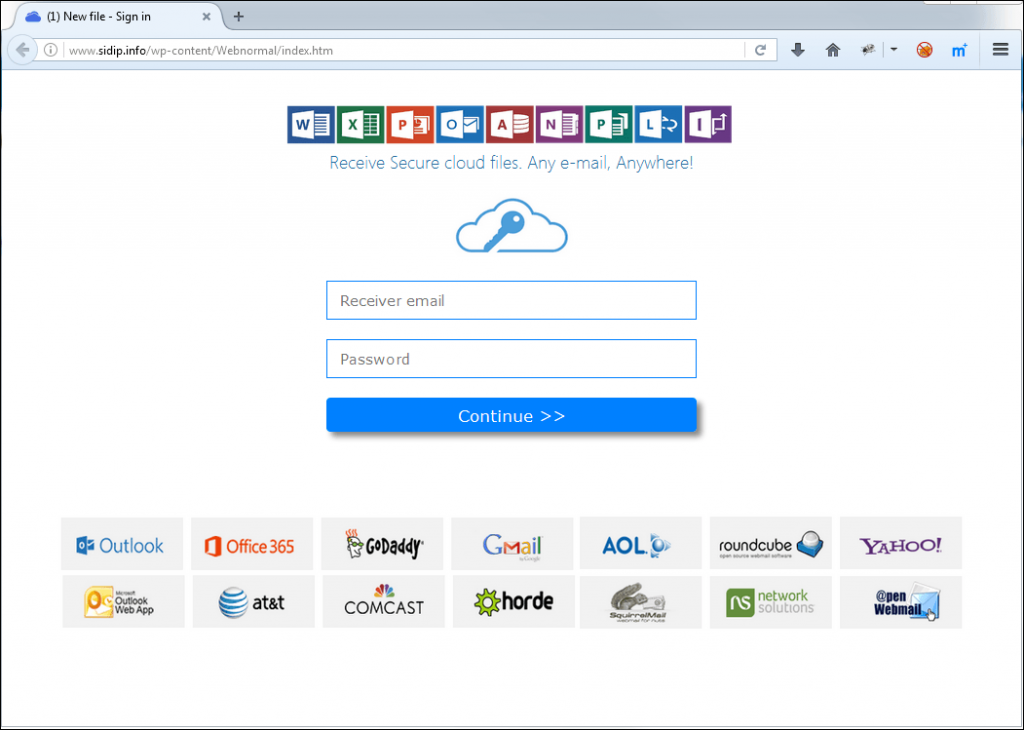

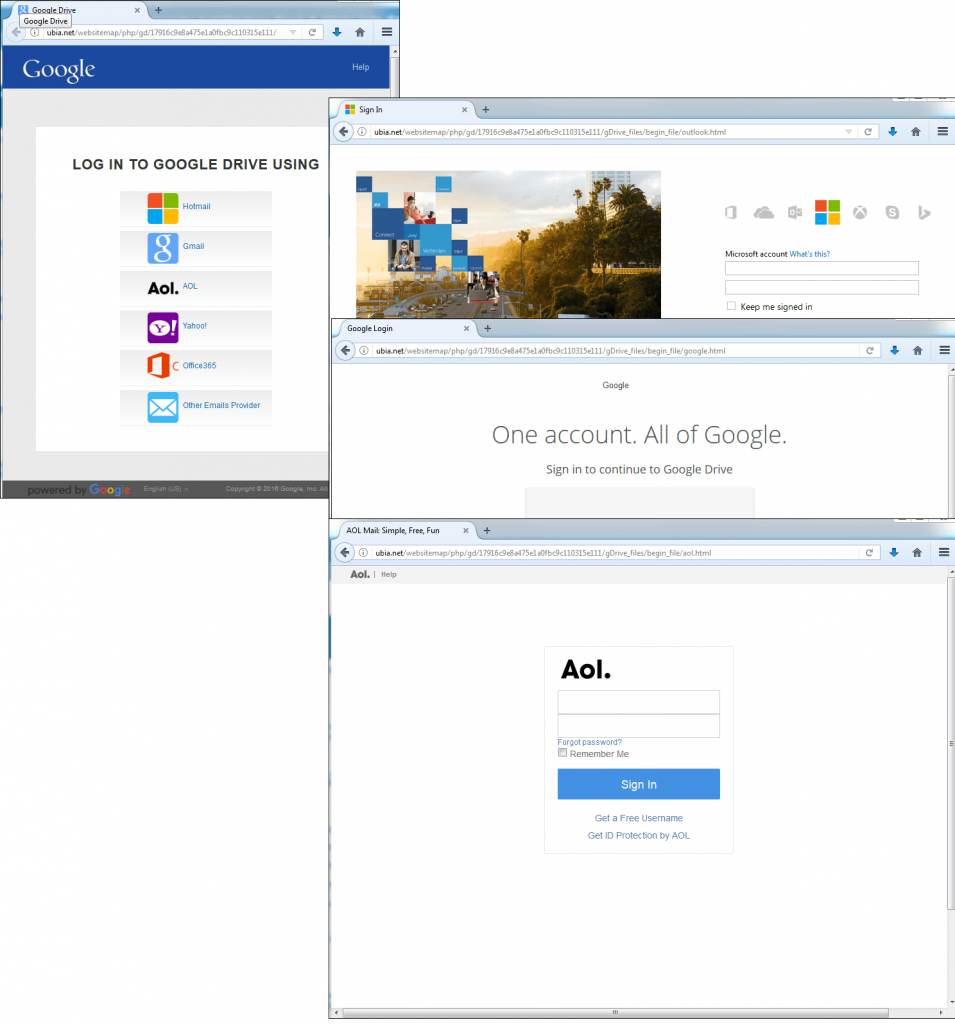

Щоб охопити однією атакою максимально широку аудиторію, шахраї використовують згадка безлічі брендів з розрахунком, що жертва зреагує хоча б на один з них. Цьому сприяє функція аутентифікації за допомогою існуючих облікових записів, яку багато інтернет-сервіси використовують, бажаючи полегшити життя своїм користувачам. Тому сторінка з пропозицією використовувати для входу безліч різних облікових записів не викликає подиву. Це дозволяє шахраям при створенні всього однієї фішинговою сторінки вкрасти дані користувачів безлічі різних ресурсів.

Приклад фішинговою сторінки, що пропонує використовувати облікові дані інших веб-ресурсів для доступу до файлу

Ця фішингова сторінки використовує схожий механізм під приводом доступу до сервісу «Google Диск»

Гарячі теми кварталу

Платіжні системи

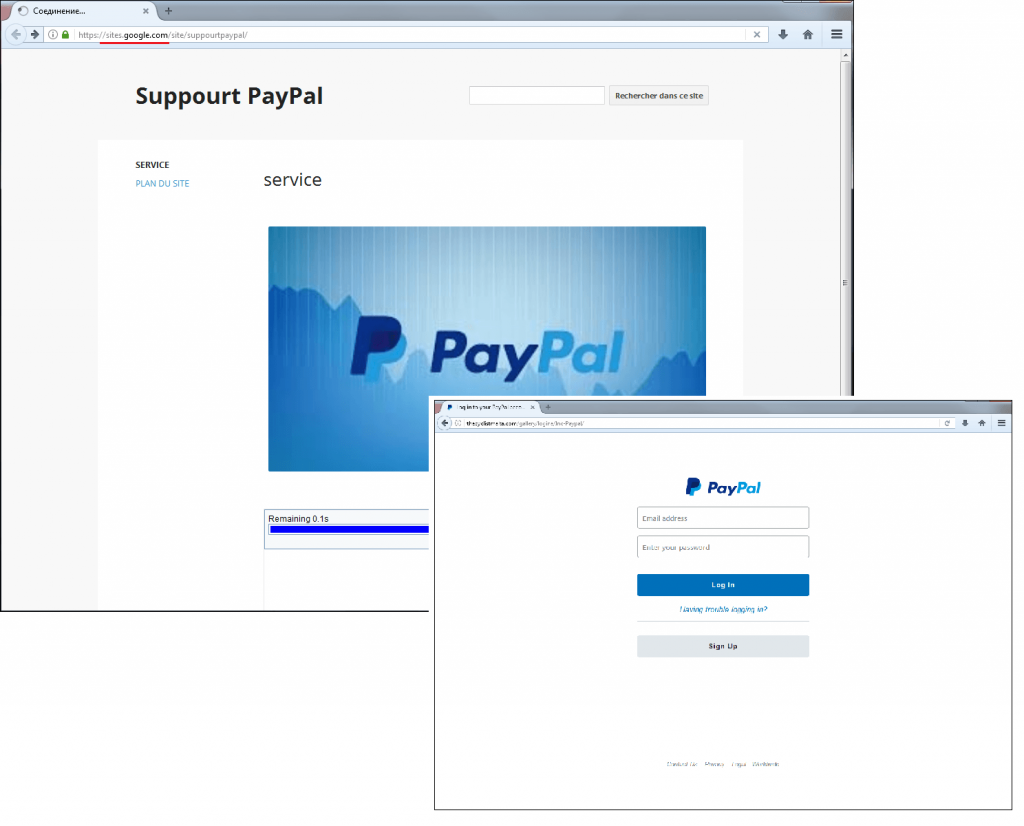

Уже не перший квартал на організації категорії «Платіжні системи» припадає чимала частка від усіх спрацьовувань евристичної компоненти, в цьому кварталі вона склала 13,6% - фактично, це кожна восьма атака.

Якщо розглянути список атакованих платіжних систем на рівні організацій, то перше місце в рейтингу займають PayPal (28,25%). За нею з невеликим відривом підуть Visa (25,78%) і American Express (24,38%).

Організація% *PayPal 28,25 Visa Inc. 25,78 American Express 24,38 MasterCard International 16,66 Інші 4,94

* Частка атак на організацію від загальної кількості атак на організації категорії «Платіжні системи»

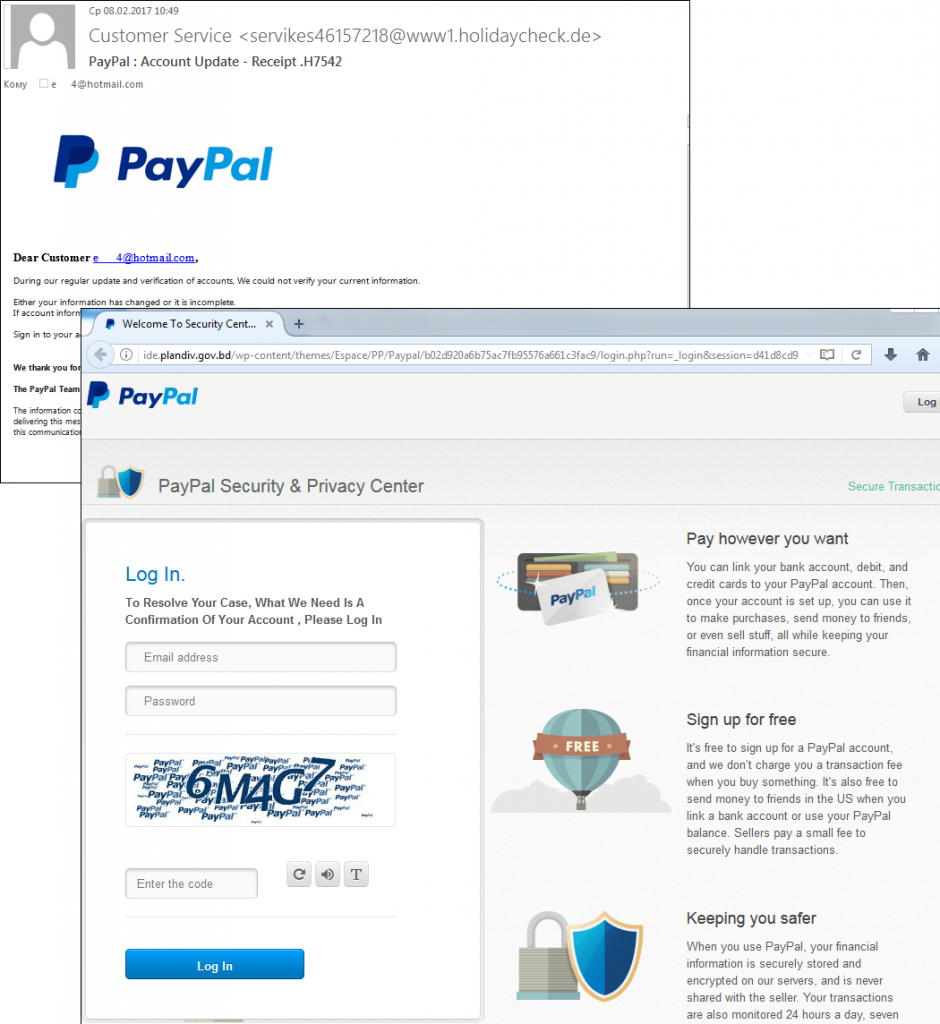

Метою фішерів, що атакують клієнтів популярних платіжних систем є будь-які персональні і платіжні дані, дані для доступу до акаунтів і т.п. Злочинці часто розміщують шахрайський контент на ресурсах з хорошою репутацією, щоб завоювати довіру користувача та обійти чорні списки. Наприклад, ми виявили підроблену сторінку служби підтримки PayPal, розташовану на сервісі «Google Сайти» (основний домен - google.com). Після натискання на банер користувач перенаправляється на фішингову сторінку, де йому пропонують ввести дані від свого аккаунта в платіжній системі.

Приклад фішинговою сторінки з використанням бренду PayPal, розташованої на домені компанії Google

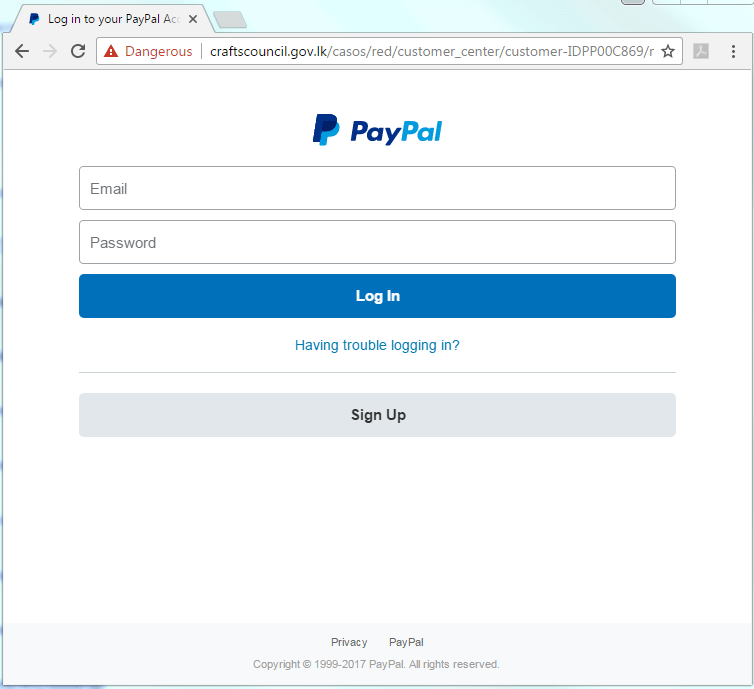

Інший поширений випадок - розміщення фішингових контенту на серверах органів державної влади. Пов'язано це з тим, що значна частина держструктур не стежить за захистом своїх веб-ресурсів.

Приклад фішинговою сторінки з використанням бренду PayPal, розташованої на сервері органів державної влади Шрі Ланки

Приклад фішинговою сторінки з використанням бренду PayPal, розташованої на сервері органів державної влади Бангладеш

В якості приманки використовувалися, в основному, листи з погрозами блокування облікового запису або проханнями відновити дані в платіжній системі.

Онлайн-магазини

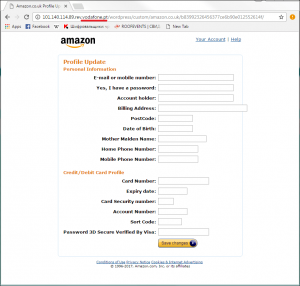

Кожна десята фішингова атака спрямована на користувачів онлайн-магазинів. У цьому кварталі найпопулярнішим у фішерів брендом з цієї категорії є Amazon (39,13%).

Організація% Amazon.com: Online Shopping 39,13 Apple 15,43 Steam 6,5 eBay 5,15 Alibaba Group 2,87 Taobao 2,54 Other targets 28,38

Використовуючи бренд Amazon, зловмисники намагаються вкрасти не лише дані для входу в обліковий запис, але взагалі все особисті дані користувача, включаючи інформацію про банківські картки. Також нерідкі випадки розміщення підроблених сторінок на доменах з хорошою репутацією. Наприклад, на домені, що належить телекомунікаційній компанії Vodafone.

Приклад фішинговою сторінки з використанням бренду Amazon, розташованої на домені компанії Vodafone

Заробіток на боротьбі з фішингом

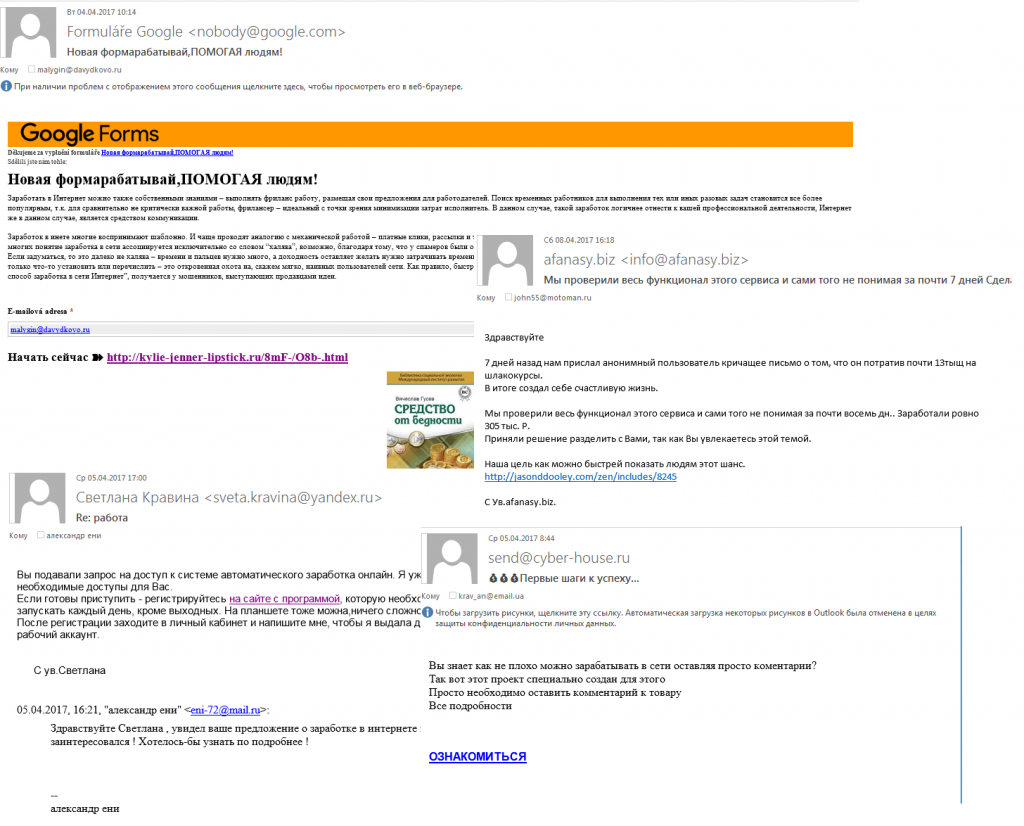

Крім стандартних фішингових листів і сторінок ми часто стикаємося з іншими способами обману. Часто шахраї, експлуатуючи бажання легкого заробітку, пропонують гроші за перегляд реклами, програми автоматичної торгівлі на біржі і багато іншого.

Спам-листи з пропозиціями швидкого заробітку в мережі

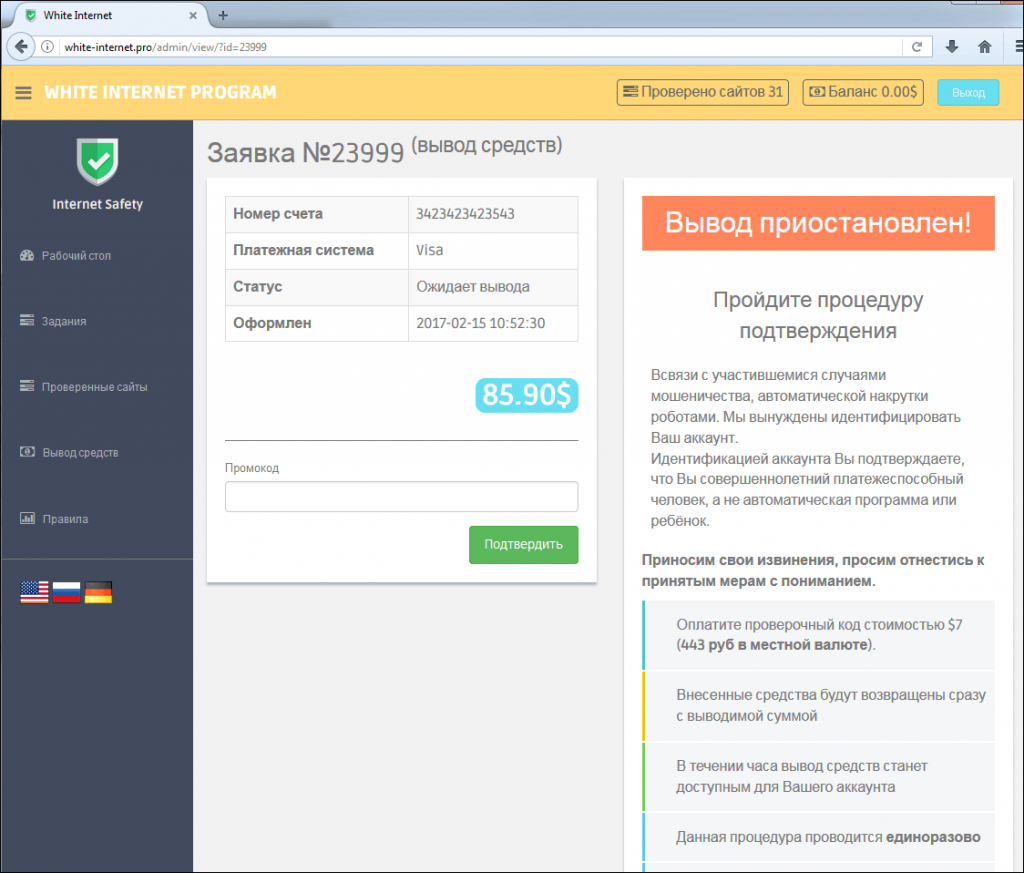

У першому кварталі нам зустрівся шахрайський ресурс, який дуже сподобався нам своєю тематикою - боротьба з фішинговими сайтами. Для швидкого заробітку необхідно було зареєструватися та виконати кілька завдань, суть яких зводилася до оцінки веб-сторінок, використовуючи наступні варіанти: шкідлива, безпечна, не завантажується. При цьому оцінювати пропонується тільки контент сторінки, її адреса не відображається.

При спробі вивести гроші за 31 перевірений сайт з'ясовується, що потрібно заплатити $ 7

За кожен «перевірений» таким чином сайт користувачеві нараховується близько 3 доларів. Для виведення зароблених коштів необхідно перерахувати 7 доларів авторам ресурсу в якості підтвердження, що ви повнолітній і платоспроможний людина. Зрозуміло, вивести «зароблене» після цього не вийде.

Висновок

Незважаючи на те, що на початку першого кварталу 2017 роки кількість спаму в світовому поштовому трафіку почало знижуватися, в березні ситуація «стабілізувалася» і середня частка спаму в результаті склала 55,9%. За кількістю виходить з країни спаму на першому місці залишилися США (18,75%), а на другому і третьому розташувалися В'єтнам (7,86%) і Китай (7,77%).

Крім усього іншого, перший квартал запам'ятався спадом кількості шкідливого спаму з ботнету Necurs: у порівнянні з минулим звітним періодом кількість таких розсилок скоротилося в рази. Однак затишшя може бути тимчасовим: імовірно, зловмисники вирішили призупинити розсилки до тих пір, поки не спаде галас навколо програм-шифрувальників.

Шкідливі листи в цьому кварталі найчастіше містили зловредів сімейства Trojan-Downloader.JS.Agent. На його частку припало 6,14% від загальної кількості шкідливих програм, виявлених в пошті. На другому місці - Trojan-Downloader.JS.SLoad (3,79%), на третьому - Trojan-PSW.Win32.Fareit (3,10%).

За звітний період система «Антифішинг» запобігла 51 321 809 спроб користувачів перейти на фішингові сторінки, а на першому місці за кількістю користувачів, атакованих фішерами, виявився Китай (20,88%). Частка фінансового сектора продовжує превалювати в рейтингу категорій, атакованих організацій і ми очікуємо, що ця тенденція збережеться в майбутньому.

Чому ж спам припинився?Чи означає таке різке падіння обсягів шкідливого спаму з шифрувальником, що цей тип розсилок пережив свій пік і тепер сходить нанівець?